IP-Telefonie, auch bekannt als VoIP (Voice over Internet Protocol), hat sich in den letzten Jahren zu einer beliebten Kommunikationsmethode entwickelt. Doch mit der steigenden Beliebtheit kommt auch eine erhöhte Anfälligkeit gegenüber verschiedenen Sicherheitsrisiken. Unerwünschtes Abhören von Gesprächen, Dienstausfälle und Phishing-Angriffe sind nur einige der Bedrohungen, denen VoIP-Benutzer ausgesetzt sein können.

Um Deine IP-Telefonie sicher zu gestalten, ist es wichtig, diese Gefahren zu erkennen und entsprechende Maßnahmen zu ergreifen. Dazu gehören regelmäßige Software-Updates, Nutzung von Verschlüsselungstechnologien und starke Authentifizierungsverfahren. Nur so kann gewährleistet werden, dass Deine Kommunikation über VoIP zuverlässig und geschützt bleibt.

Dieser Artikel beleuchtet die häufigsten Schwachstellen sowie bewährte Praktiken, um Angriffe auf Ihre VoIP-Systeme effektiv abzuwehren. Von nicht verschlüsselten Verbindungsdaten bis hin zu Sicherheitslücken in VoIP-Geräten—hier erhältst Du alle Informationen, um Deine IP-Telefonie vor Cyberangriffen zu schützen.

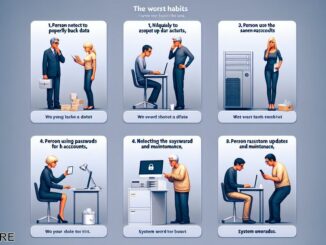

Das Wichtigste in Kürze

- Verschlüsselte Verbindungen (z.B. TLS) sind essenziell, um Abhören von VoIP-Gesprächen zu verhindern.

- Regelmäßige Software-Updates und Patches schließen Sicherheitslücken in VoIP-Systemen.

- Zwei-Faktor-Authentifizierung bietet zusätzlichen Schutz vor unbefugtem Zugriff auf VoIP-Benutzerkonten.

- VPNs erhöhen die Sicherheit von VoIP-Verbindungen in öffentlichen Netzwerken.

- Überwachungs- und Alarmsysteme können helfen, VoIP-Dienstausfälle frühzeitig zu erkennen und zu beheben.

Gefahren durch unerwünschtes Abhören von Gesprächen

Unerwünschtes Abhören von Gesprächen ist eine der gravierendsten Bedrohungen, denen VoIP-Systeme ausgesetzt sind. Angreifer können ungesicherte Verbindungen nutzen, um Kommunikation abzufangen und vertrauliche Informationen zu entwenden. Hierbei kann es sich um private oder geschäftliche Daten handeln, die für Dritte von großem Interesse sein könnten.

Eine der Hauptgefahren besteht darin, dass Gespräche durch sogenannte „Man-in-the-Middle-Angriffe“ abgefangen werden können. Dabei schleusen sich Kriminelle zwischen Kommunikationspartner ein und belauschen den Datenverkehr, ohne dass diese es bemerken.

Um dies zu verhindern, ist es wichtig, verschlüsselte Verbindungen zu verwenden. Verschlüsselungsprotokolle wie TLS (Transport Layer Security) bieten hierbei einen zuverlässigen Schutz vor unbefugtem Zugriff auf Gesprächsinhalte.

Regelmäßige Updates der verwendeten VoIP-Software tragen ebenfalls dazu bei, Sicherheitslücken zu schließen, bevor sie von Angreifern ausgenutzt werden können. Zusätzlich sollten Netzwerke kontinuierlich überwacht werden, um auffällige Aktivitäten frühzeitig zu erkennen und zu bekämpfen.

Durch das Ergreifen dieser Maßnahmen kannst Du das Risiko unerwünschten Abhörens deutlich minimieren und die Sicherheit Deiner VoIP-Kommunikation erheblich verbessern.

Verwandte Themen: Verschlüsselung ist Chefsache

Bedrohung durch VoIP-Diensteausfälle und Ausfallzeiten

VoIP-Diensteausfälle und die daraus resultierenden Ausfallzeiten können gravierende Auswirkungen auf Dein Unternehmen haben. Besonders in Branchen, die stark auf Telefonkommunikation angewiesen sind, können längere Ausfallzeiten ernsthafte Störungen verursachen.

Ein plötzlicher Dienstausfall kann nicht nur den internen Betriebsablauf beeinträchtigen, sondern auch zu Umsatzverlusten führen, wenn Kunden und Geschäftspartner Deine Erreichbarkeit benötigt hätten. Auch beschädigt ein wiederholtes Auftreten von Verfügbarkeitseinbrüchen das Vertrauen in Deine Zuverlässigkeit und Servicequalität.

Ausfälle können zudem durch verschiedene Ursachen wie Netzwerkausfälle, Serverprobleme oder technische Fehler entstehen. Selbst sorgfältig geplante Wartungsarbeiten können nicht alle unvorhergesehenen Probleme verhindern.

Die rechtzeitige Erkennung und Behebung solcher Störungen ist entscheidend für den fortlaufenden Betrieb. Es lohnt sich daher, in Überwachungs- und Alarmsysteme zu investieren. Diese helfen dabei, potenzielle Probleme frühzeitig zu identifizieren und proaktiv Maßnahmen zur Problemlösung einzuleiten.

Regelmäßiges Backup und Disaster-Recovery-Pläne gewährleisten außerdem, dass selbst im Falle eines schwerwiegenden Vorfalls die Datenintegrität und Kontinuität Deines Geschäfts erhalten bleibt.

„Sicherheit ist kein Produkt, sondern ein Prozess.“ – Bruce Schneier

Risiken nicht verschlüsselter Verbindungsdaten

Mit nicht verschlüsselten Verbindungsdaten setzt Du Deine VoIP-Telefonie einem erheblichen Risiko aus. Die Daten, die über ungefilterte und offene Netzwerke übertragen werden, sind leichter zugänglich für böswillige Akteure, die auf der Suche nach sensiblen Informationen und Gesprächen sind.

Wenn ein Unbefugter Zugang zu Deinen Verbindungsinformationen erhält, kann er möglicherweise Gespräche abhören oder sogar verändern – ohne dass Du es bemerkst. Stell Dir vor, Geschäftsgeheimnisse oder vertrauliche Kundendaten könnten abgefangen werden. Dies birgt nicht nur das Risiko von Datenschutzverletzungen, sondern auch mögliche finanzielle Schäden und Reputationsverluste.

Ebenso problematisch ist die Möglichkeit, dass Angreifer durch ungesicherte Verbindungen Spoofing betreiben können. Hierbei wird eine Verbindung vorgetäuscht, die in Wirklichkeit von jemand anderem als dem vermeintlichen Gesprächspartner stammt. Diese Art von Täuschungstechniken nutzt Sicherheitslücken in nicht verschlüsselten Systemen aus und kann schwerwiegende Konsequenzen haben.

Einfache Maßnahmen wie die Implementierung einer Ende-zu-Ende-Verschlüsselung können helfen, diese Risiken erheblich zu minimieren. Verschlüsselte Verbindungsdaten stellen sicher, dass selbst wenn die Kommunikation abgefangen würde, die Daten nicht ohne Weiteres lesbar wären. Es ist wichtig, regelmäßig die Sicherheitsprotokolle Deiner VoIP-Systeme zu prüfen und stets auf dem neuesten Stand zu halten, um solche Angriffspunkte zu reduzieren.

Phishing-Angriffe auf VoIP-Benutzer

Phishing-Angriffe stellen eine ernste Bedrohung für VoIP-Benutzer dar. Diese Angriffe zielen darauf ab, vertrauliche Informationen wie Anmeldeinformationen oder Kreditkartendaten zu stehlen. Phishing arbeitet oft mit täuschend echten E-Mails oder Nachrichten, die den Empfänger dazu verleiten sollen, persönliche Daten preiszugeben.

Ein typisches Szenario könnte so aussehen: Du erhältst eine E-Mail, die angeblich von Deinem VoIP-Dienstleister stammt. In dieser E-Mail wird behauptet, dass Dein Konto gesperrt wurde und Du aufgefordert wirst, Dich über einen bereitgestellten Link anzumelden. Sobald Du dies tust, landen Deine Anmeldedaten in den Händen der Angreifer.

Um solchen Angriffen vorzubeugen, ist es wichtig, Misstrauen gegenüber unerwarteten Nachrichten walten zu lassen. Überprüfe immer die URL des Links und achte auf verdächtige Details wie fehlerhafte Grammatik oder ungewöhnliche Absenderadressen. Phishing-E-Mails sind oft schwer von legitimen Nachrichten zu unterscheiden, daher sollte man stets vorsichtig sein.

Zusätzlich können technische Maßnahmen helfen, sich zu schützen. Dazu zählen beispielsweise Antivirenprogramme und Firewalls, die potenzielle Phishing-Versuche erkennen und blockieren können. Regelmäßige Schulungen zur Cyber-Sicherheit und Sensibilisierung tragen ebenfalls dazu bei, dass Benutzer solche Angriffe besser erkennen und vermeiden können.

Verwandte Themen: Unternehmenskultur und Agilität haben Priorität in unsicheren Zeiten

| Gefahrenquelle | Beschreibung | Schutzmaßnahme |

|---|---|---|

| Unerwünschtes Abhören | Angreifer können ungesicherte Verbindungen nutzen, um Kommunikation abzuhören. | Verwendung von verschlüsselten Verbindungen wie TLS |

| Dienstausfälle | Netzwerkausfälle und Serverprobleme können die Kommunikation stören. | Implementierung von Überwachungs- und Alarmsystemen |

| Phishing-Angriffe | Angreifer versuchen, durch falsche Nachrichten vertrauliche Informationen zu stehlen. | Einrichtung von Antivirenprogrammen und Firewalls |

Sicherheitslücken in VoIP-Software und -Geräten

Sicherheitslücken in VoIP-Software und -Geräten können eine erhebliche Bedrohung für Deine Kommunikationssicherheit darstellen. Diese Schwachstellen entstehen oft durch veraltete Software oder mangelhafte Programmierung, was Angreifern die Möglichkeit verschafft, Zugriff auf vertrauliche Informationen zu erhalten.

Ein häufiger Weg, wie Angreifer Sicherheitslücken ausnutzen, ist durch sogenannte Exploits: spezielle Programme oder Code-Schnipsel, die Schwachstellen direkt ansprechen. Das kann zum Beispiel dazu führen, dass jemand unerlaubt Telefonate abhört oder sogar das gesamte System übernimmt.

Weitere Risiken bestehen darin, dass Hersteller häufig Firmware-Updates herausgeben müssen, um entdeckte Sicherheitslücken zu schließen. Wenn diese Updates nicht rechtzeitig installiert werden, bleibt das System anfällig. Regelmäßige Audits und Penetrationstests der Systeme können hierbei Abhilfe schaffen, indem sie potenzielle Schwachstellen identifizieren und Empfehlungen zur Behebung geben.

Es ist essenziell, dass Du immer auf dem neuesten Stand bleibst und die von Herstellern bereitgestellten Updates installierst. Zusätzlich solltest Du darauf achten, nur Geräte und Software von namhaften Anbietern zu verwenden, die bekannt für ihre Sicherheitsstandards sind. Eine sichere Konfiguration Deiner VoIP-Geräte trägt ebenfalls maßgeblich dazu bei, das Risiko von Angriffen zu minimieren.

So kannst Du sicherstellen, dass Deine IP-Telefonie weitgehend vor äußeren Gefahren geschützt ist.

Verwandte Themen: Unternehmensentscheider sehen sich im Umgang mit KI überfordert

Wichtigkeit regelmäßiger Software-Updates und Patches

Regelmäßige Software-Updates und Patches sind entscheidend für die VoIP-Sicherheit. Sie schließen Sicherheitslücken, die von Angreifern ausgenutzt werden könnten. Ohne diese Aktualisierungen könnten Schwachstellen in der Software verbleiben, was potenziell zu erheblichen Risiken führen kann.

Es ist wichtig, die Software immer auf dem neuesten Stand zu halten. Updates beinhalten oft wichtige Sicherheitspatches, die dazu beitragen, das System vor aktuellen Bedrohungen zu schützen. Hersteller veröffentlichen regelmäßig solche Patches, um auf neue Sicherheitsgefährdungen zu reagieren.

Darüber hinaus verbessern die Updates nicht nur die Sicherheit, sondern können auch zur Optimierung der Leistung beitragen. Eine aktuelle Software bietet meist eine bessere Stabilität und Funktionalität, wodurch die gesamte VoIP-Infrastruktur profitieren kann.

Auch die regelmäßige Kontrolle der Firmware auf VoIP-Geräten spielt eine wichtige Rolle. Indem Du sicherstellst, dass alle Komponenten Deiner Infrastruktur stets aktuell sind, reduzierst Du die Wahrscheinlichkeit erfolgreicher Angriffe erheblich.

Vergiss nicht, dass veraltete Software ein leichtes Ziel für Hacker sein kann. Ein systematischer Ansatz zur Aktualisierung Deiner VoIP-Software und -Hardware stellt sicher, dass Deine Kommunikation sowohl performant als auch sicher bleibt.

Authentifizierungsmaßnahmen zum Schutz der Benutzerkonten

Eine der grundlegendsten Maßnahmen zum Schutz Deiner VoIP-Benutzerkonten ist die starke Authentifizierung. Dies bedeutet, dass einfache Passwörter vermieden und stattdessen komplexe Passphrasen verwendet werden sollten. Idealerweise kombinierst Du Groß- und Kleinbuchstaben, Zahlen sowie Sonderzeichen, um die Sicherheit zu erhöhen.

Ein zusätzliches Sicherheitsniveau kann durch die Aktivierung der Zwei-Faktor-Authentifizierung (2FA) erreicht werden. Hierbei musst Du dich nicht nur mit einem Passwort, sondern auch durch einen zweiten Faktor wie eine SMS oder App-basierte Bestätigung authentifizieren.

Regelmäßige Passwortänderungen sind eine weitere wichtige Maßnahme. Viele VoIP-Anbieter unterstützen dies bereits als Standardfunktion in ihren Systemen. Stelle sicher, dass diese Funktion aktiviert ist und informiere die Benutzer über die Notwendigkeit, ihre Passwörter regelmäßig zu aktualisieren.

Darüber hinaus sollte auch auf die Vergabe von Berechtigungen geachtet werden. Nur berechtigte Nutzer sollten Zugang zu sensiblen Bereichen des VoIP-Systems haben. Durch das Prinzip der minimalen Rechtevergabe kann das Risiko eines unbefugten Zugriffs deutlich reduziert werden.

Vergiss nicht, eine Schulung der Benutzer in Sachen Sicherheitsbewusstsein anzubieten. Informiere sie über gängige Phishing-Angriffe und andere Bedrohungen, die gezielt auf VoIP-Nutzer abzielen können. Ein gut geschultes Team wird wesentlich besser darauf vorbereitet sein, potenzielle Gefahren zu erkennen und entsprechend zu reagieren.

Einsatz von VPNs für sichere VoIP-Verbindungen

Der Einsatz eines Virtual Private Networks (VPN) ist eine hervorragende Maßnahme, um die Sicherheit Deiner VoIP-Verbindungen zu erhöhen. Mit einem VPN wird der gesamte Datenverkehr verschlüsselt übertragen, sodass Dritte keinen Zugriff auf Deine Gesprächsdaten haben. Dies ist besonders wichtig in öffentlichen oder ungesicherten Netzwerken, da diese häufig anfälliger für Angriffe sind.

Ein weiterer Vorteil von VPNs besteht darin, dass sie Deine IP-Adresse verschleiern können. Dadurch wird es schwierig für potenzielle Angreifer, Deinen Standort und andere persönliche Informationen herauszufinden. Darüber hinaus bietet ein VPN Schutz vor verschiedenen Arten von Cyberangriffen wie Man-in-the-Middle-Attacken, bei denen Hacker versuchen, Daten während der Übertragung abzufangen.

Zudem kann der Einsatz eines VPNs dazu beitragen, die Leistung Deiner VoIP-Dienste zu stabilisieren. Einige Internetanbieter drosseln möglicherweise den Traffic bestimmter Dienste oder Protokolle. Ein VPN kann helfen, diese Drosselungsmaßnahmen zu vermeiden, indem es den VoIP-Datenverkehr verschlüsselt und maskiert.

Denk daran, dass nicht alle VPN-Dienste gleich sind. Es ist wichtig, einen Service zu wählen, der zuverlässig und leistungsfähig ist, um sicherzustellen, dass keine neuen Sicherheitslücken entstehen. Um die bestmögliche Sicherheit und Leistung zu gewährleisten, sollte regelmäßig geprüft werden, ob der gewählte VPN-Anbieter auch aktuellste Verschlüsselungstechnologien und -protokolle verwendet.

FAQ: Häufig gestellte Fragen

Wie erkenne ich, dass mein VoIP-System möglicherweise kompromittiert wurde?

Welche Verschlüsselungsprotokolle sind am besten für VoIP geeignet?

Was kann ich tun, wenn ich den Verdacht habe, dass mein VoIP-System gehackt wurde?

Wie oft sollten Software-Updates und Audits durchgeführt werden?

Können VoIP-Systeme auch intern, ohne Internetzugang, betrieben werden?

Was ist der Unterschied zwischen VoIP und klassischen Telefonsystemen in Bezug auf die Sicherheit?

Verweise:

Hinterlasse jetzt einen Kommentar